26.03.2021

Сетевая платформа UniFi позволяет с помощью единого контроллера управлять сетями из устройств UniFi, расположенных в разных физических локациях. Фактически, возможно создать единое управление сетевыми устройствами в разных филиалах или разных организациях. Также система UniFi позволяет создать VPN сервер для подключения отдельных сотрудников к офисной сети, что крайне важно для организации удаленной работы (в случае командировок, необходимости работы из дома и т.д.).

Настройка удаленного сайта и межсайтового VPN.

В терминологии UniFi каждая физически удаленная сеть, управляемая из одного центра называется сайтом. Естественно, система позволяет создавать и сеть устройств с единой группировкой и управлением независимо от расположения. В этом случае, например, Wi-Fi пользователи будут авторизоваться, и получать доступ к сети в любом месте без каких либо дополнительных настроек. Однако часто бывает более предпочтительно выделять в системе управления отдельные сети со своим набором оборудования, своими настройками, выделенными администраторами и отдельной статистикой. Каждая такая сети в контроллере UniFi и представляется в виде самостоятельного сайта.

Следует отметить, что на текущий момент компания Ubiquiti рекомендует использовать для создания сети с многочисленными сайтами контроллеры на базе отдельно устанавливаемого ПО контроллера UniFi и маршрутизаторы серии USG, поскольку аппаратные контроллеры Cloud Key имеют ограниченную аппаратную мощность, а многофункциональные устройства серии Dream Machine (в текущей версии прошивок) также имеют определенные ограничения по созданию и настройке мультисайтовых конфигураций.

В данном обзоре использовалась конфигурация с двумя сайтами, каждый из которых имел отдельное подключение к «внешней» сети («Интернет») на основе своего маршрутизатора USG.

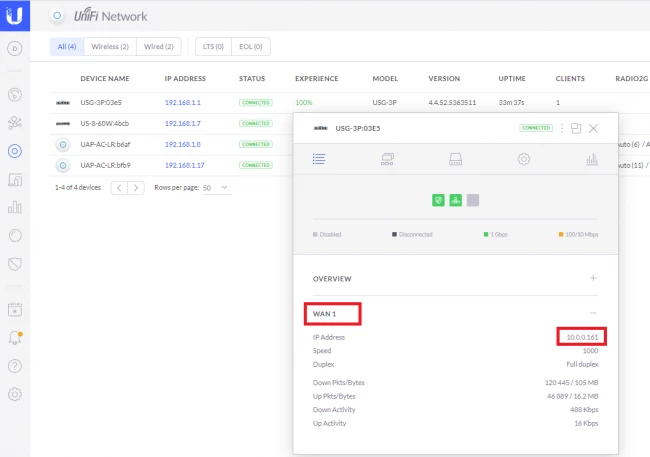

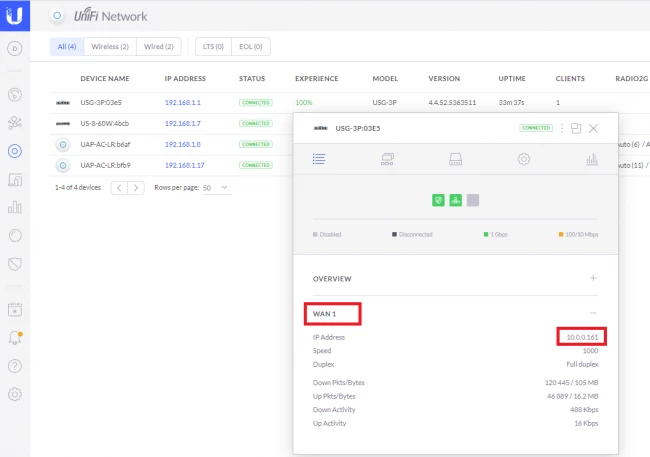

Первый сайт «по умолчанию» был уже сформирован, контроллер UniFi был установлен на компьютер под управлением операционной системы Windows. «Внешний» IP адрес WAN интерфейса имел адрес 10.0.0.161. В «реальной» системе для сети, в которой работает контроллер UniFi, обязательно должен использоваться выделенный статический IP адрес, предоставленный провайдером услуг Интернета.

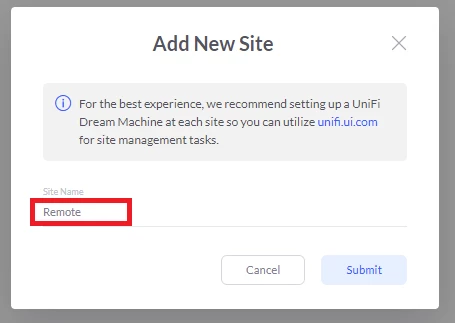

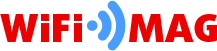

Новый сайт создается из меню переключения сайтов в верхнем правом углу интерфейса. После создания нового сайта переключиться на его настройки, открыть параметры сети (Networks) и изменить подсеть основной LAN сети, чтобы она отличалась от сети основного сайта. В данном случае подсеть основного сайта была 192.168.1.1/24, а подсеть «удаленного» сайта была настроена как 192.168.2.1/24.

Рисунок 1. Создание нового сайта в контроллере UniFi.

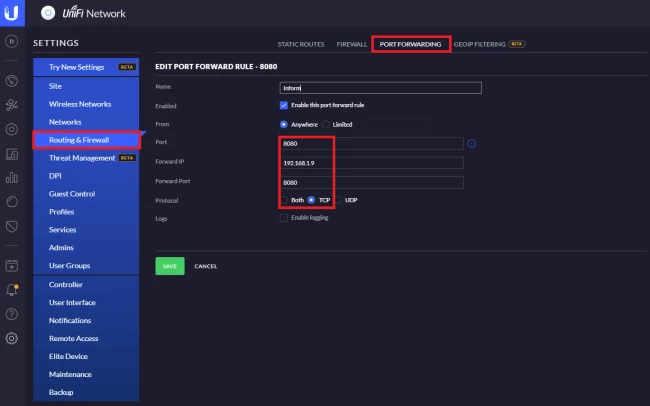

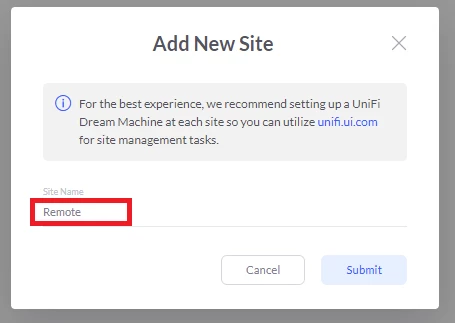

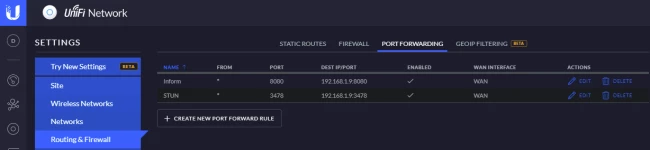

После создания нового сайта необходимо создать правила для маршрутизатора в основном сайте, обеспечивающие «видимость» контроллера для «внешних» устройств в маршрутизируемой сети (L3). Главное правило – публикация информационного URL контроллера, который используется устройствами для подключения. Создается новое правило перенаправления TCP порта (Port Forwarding) с указанием внешнего адреса маршрутизатора (WAN) и внутреннего сетевого адреса контроллера. Порт, используемый в информационном URL – 8080.

Рисунок 2. Создание правила публикации Inform URL контроллера UniFi – основной сайт.

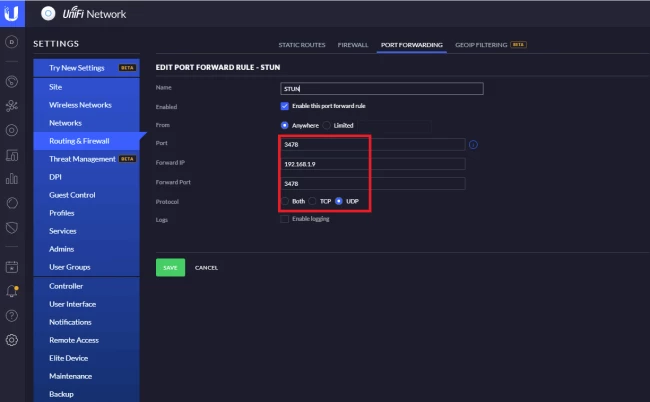

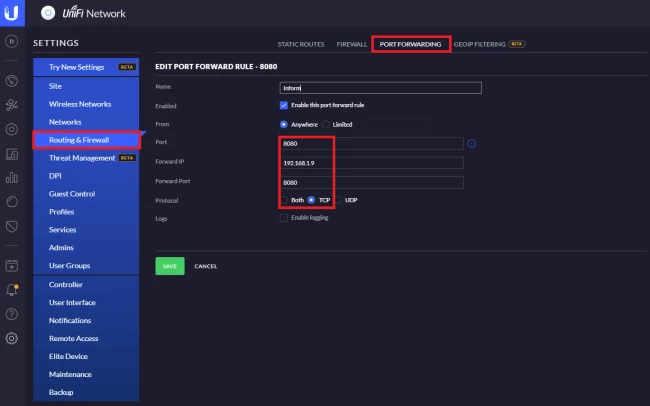

Второе правило касается публикации STUN сервера. Он используется для передачи информации между сетевыми устройствами и контроллером в ряде случаев (например, STUN используется при открытии окна терминала устройства в интерфейсе контроллера). Хотя для базовой работоспособности и управляемости UniFi сети это правило необязательно, но его желательно создать. В этом случае создание правила перенаправления аналогичное предыдущему, но используется UDP порт 3478.

Рисунок 3. Создание правила публикации STUN контроллера UniFi – основной сайт.

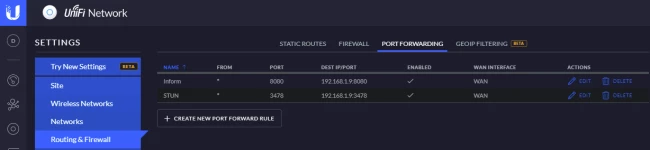

Рисунок 4. Итоговый список правил публикации (проброса портов) – основной сайт.

После создания правил проверяем правильность внешнего (WAN) адреса, и приступаем к адаптации маршрутизатора USG для «удаленного» сайта.

Рисунок 5. Проверка адреса WAN маршрутизатора USG – основной сайт.

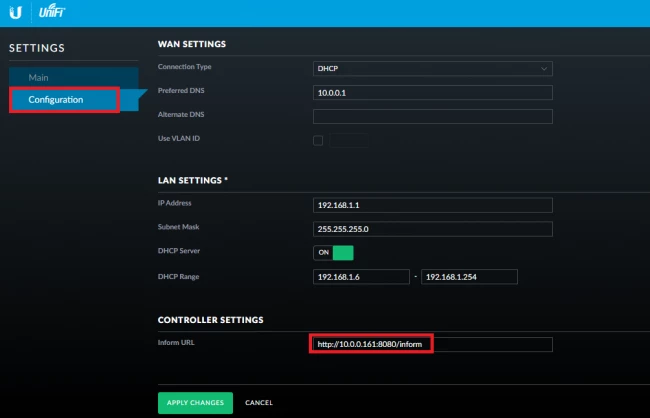

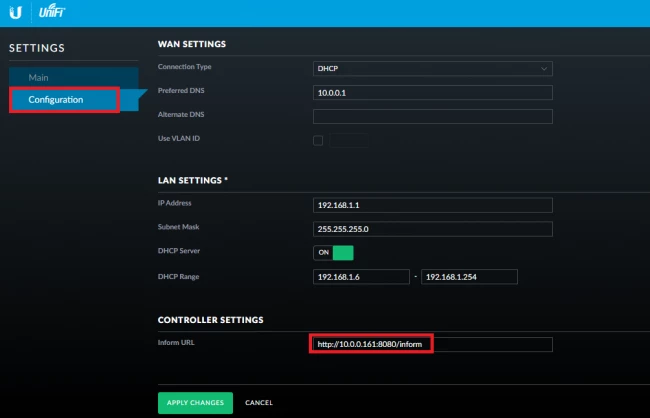

Второй маршрутизатор USG подключается к «внешней» сети (порт WAN) и сети второго сайта. Маршрутизатор USG с «заводскими» настройками имеет LAN адрес 192.168.1.1. Подключаемся с компьютера в сети «удаленного» сайта к WEB интерфейсу USG и меняем информационный URL в разделе конфигурации, указывая внешний IP адрес маршрутизатора USG «основного» сайта. Остальные параметры, включая сетевые, менять не нужно, поскольку они будут автоматически изменены при адаптации к контроллеру.

Рисунок 6. Изменение адреса Inform URL для маршрутизатора USG с заводскими настройками – второй сайт.

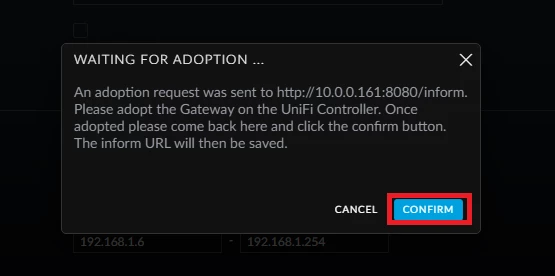

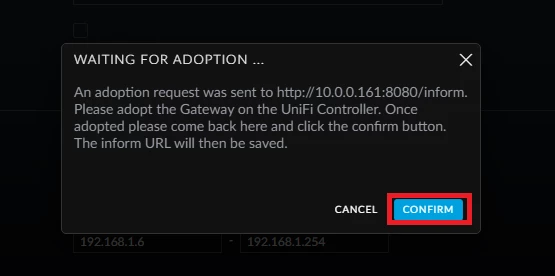

После изменения информационного URL и применения настроек, появится всплывающее окно с предупреждением и кнопкой подтверждения. На данном этапе нажимать эту кнопку НЕ НУЖНО.

Рисунок 7. Ожидание и подтверждение адаптации маршрутизатора USG к контроллеру – второй сайт.

После изменения информационного URL устройство появится (через некоторое время) в интерфейсе контроллера со статусом ожидающего адаптации. Следует отметить, что такие устройства появятся во всех сайтах одновременно. В нашем случае нужно адаптировать устройство, нажав соответствующую кнопку именно в «удаленном» сайте. И только после запуска адаптации в интерфейсе контроллера нужно вернуться к интерфейсу маршрутизатора USG «удаленного» сайта и нажать кнопку подтверждения. Такой двухстадийный процесс адаптации действует для всех устройств UniFi при L3 адаптации (через маршрутизируемые сети без L2 видимости).

Рисунок 8. Адаптация маршрутизатора USG для второго сайта.

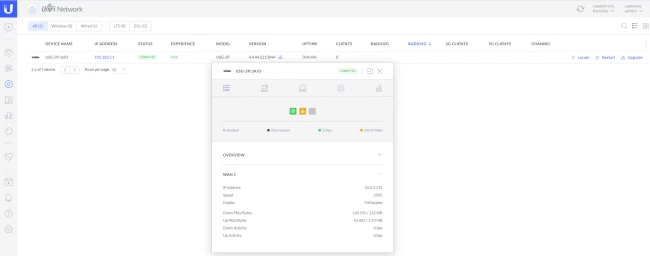

Через некоторое время после подтверждения маршрутизатор USG получит новые настройки и будет полностью адаптирован к контроллеру UniFi. Следует отметить, что время реакции на изменение настоек для устройств в «удаленных» сетях может быть существенно больше, чем для устройств в основной сети с прямой L2 видимостью. Для примера, в данной тестовой сети команда перезагрузки маршрутизатора USG во втором сайте привела к результату только через 2-3 минуты. Это вызвано тем, что в случае таких устройств именно они инициализируют периодическую связь с контроллером для получения настроек и передачи информации.

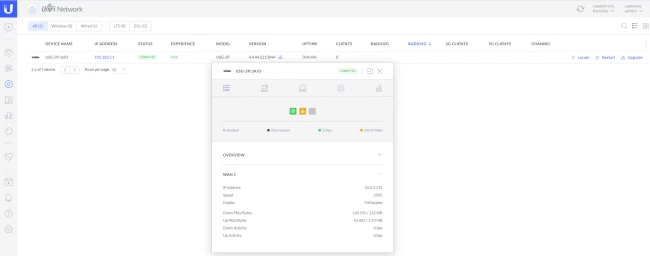

Рисунок 9. Маршрутизатор USG для второго сайта адаптирован.

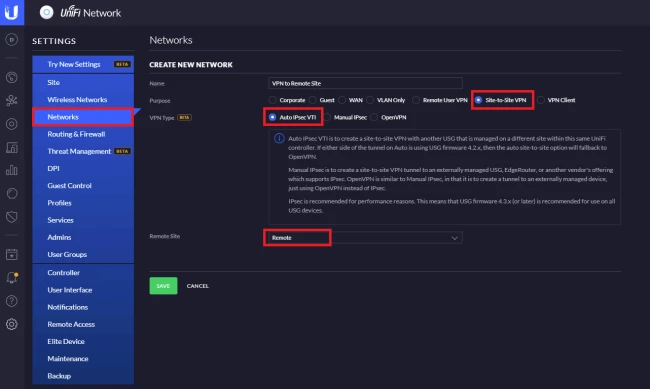

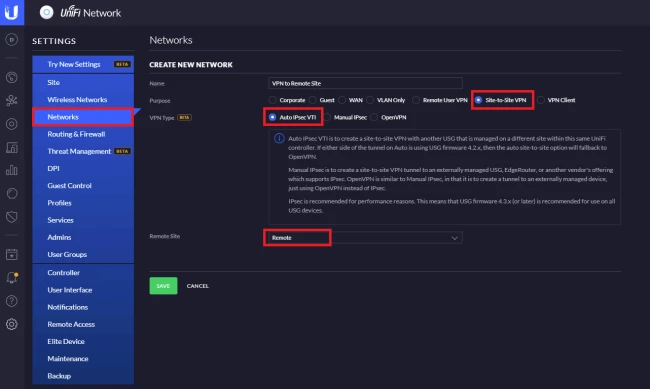

После адаптации маршрутизатора USG во втором сайте можно приступать к созданию межсайтового VPN туннеля. Для такого действия существует три варианта. Наиболее простой – создание VPN в автоматическом режиме между двумя уже адаптированными маршрутизаторами. Другие варианты используются в случае, если маршрутизаторы USG управляются разными контролерами или в случае создания туннеля к оборудованию сторонних производителей. Также, на текущий момент устройства UDM не поддерживают автоматическое создание межсайтового VPN – для них необходимо настраивать параметры вручную. Само автоматическое создание VPN соединения предельно простое. Все что требуется – выбрать имя «удаленного» сайта из списка и подтвердить настройки.

Рисунок 10. Создание межсайтового VPN соединения в автоматическом режиме.

Настройка клиентского VPN сервера.

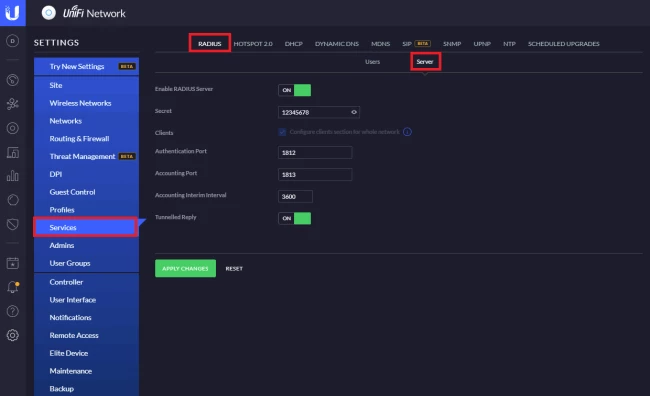

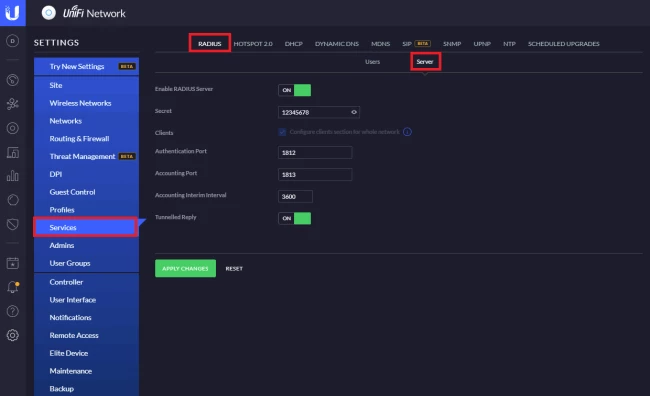

Доступ клиентов к внутренней сети может быть настроен через VPN сервер с RADIUS авторизацией. Самый простой способ – использовать RADIUS сервер, встроенный в маршрутизатор UniFi USG. Для этого в настройках сервисов следует включить сервис авторизации.

Рисунок 11. Включение сервера авторизации Radius.

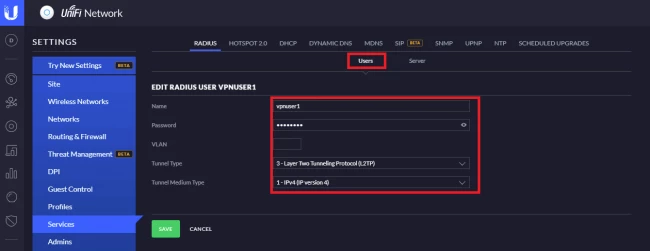

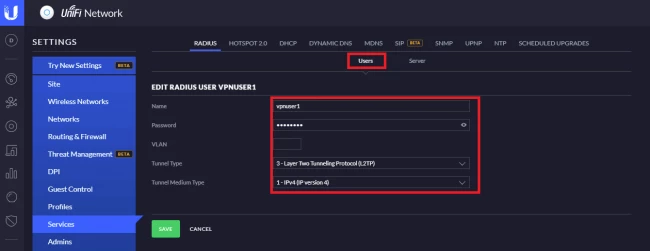

После активации сервера RADIUS, можно приступать к созданию пользователей. Для VPN пользователей указываем тип туннеля (L2TP) и сетевой протокол IPv4.

Рисунок 12. Создание нового пользователя Radius для VPN подключения.

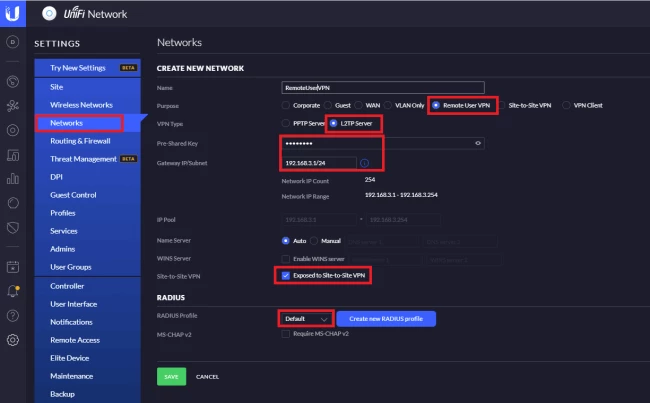

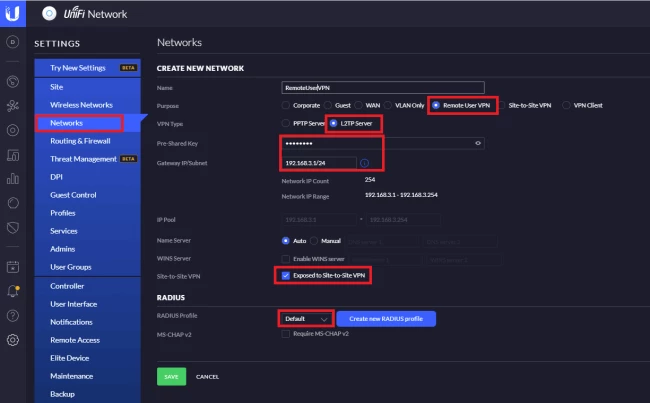

На следующем этапе создаем в разделе Networks новый VPN сервер. На текущий момент система UniFi предлагает два варианта: PPTP и L2TP. Вариант PPTP нежелателен для использования как небезопасный. Кроме того, многие производители (например, Apple) уже отключили его поддержку в своем оборудовании. Поэтому, создаем L2TP сервер. Ключ авторизации это в терминологии клиентских устройств общий ключ IPSec. В пункте профиля RADIUS в нашем случае следует указать профиль «по умолчанию» - использующий встроенный сервис. Если используется внешний сервер авторизации, то следует создать новый профиль, в котором указать параметры такого внешнего сервера авторизации. Пункт «Exposed to Site-to-Site VPN» позволяет VPN клиентам доступ не только к основной сети, но и к сетям дополнительных сайтов.

Рисунок 13. Создание нового L2TP VPN сервера для подключения клиентов.

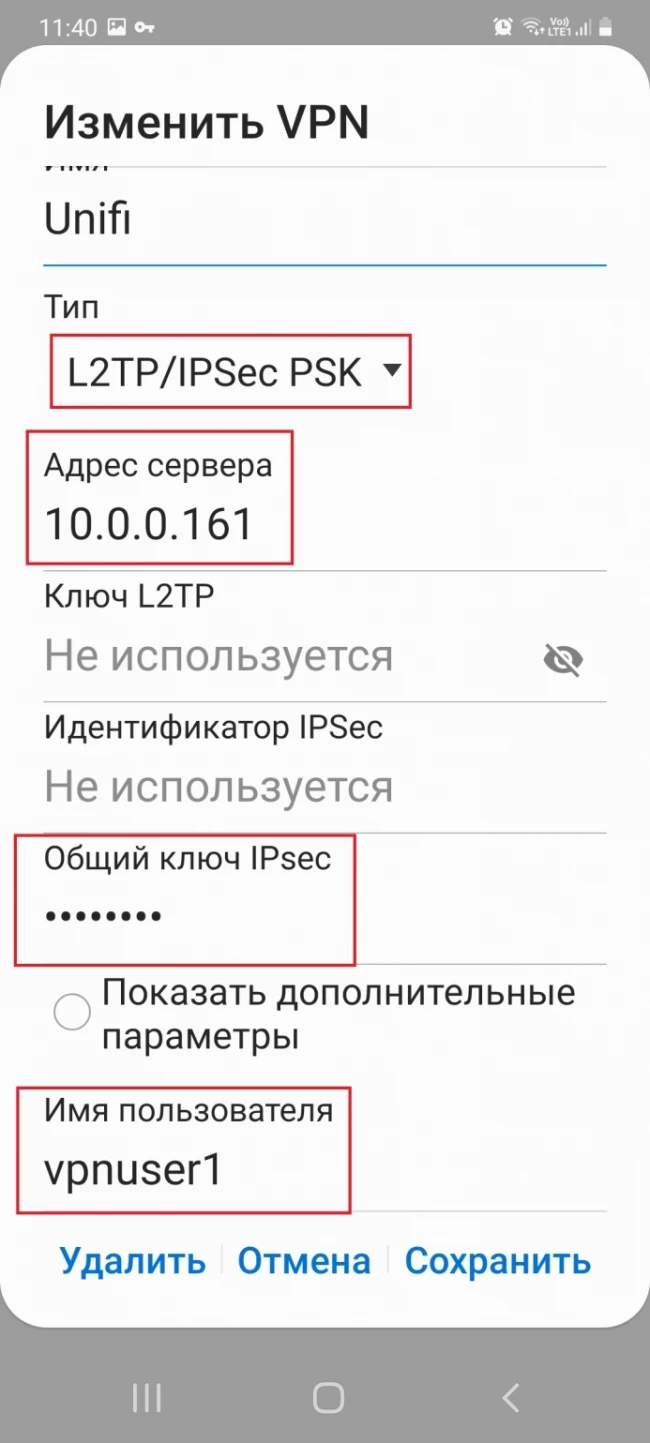

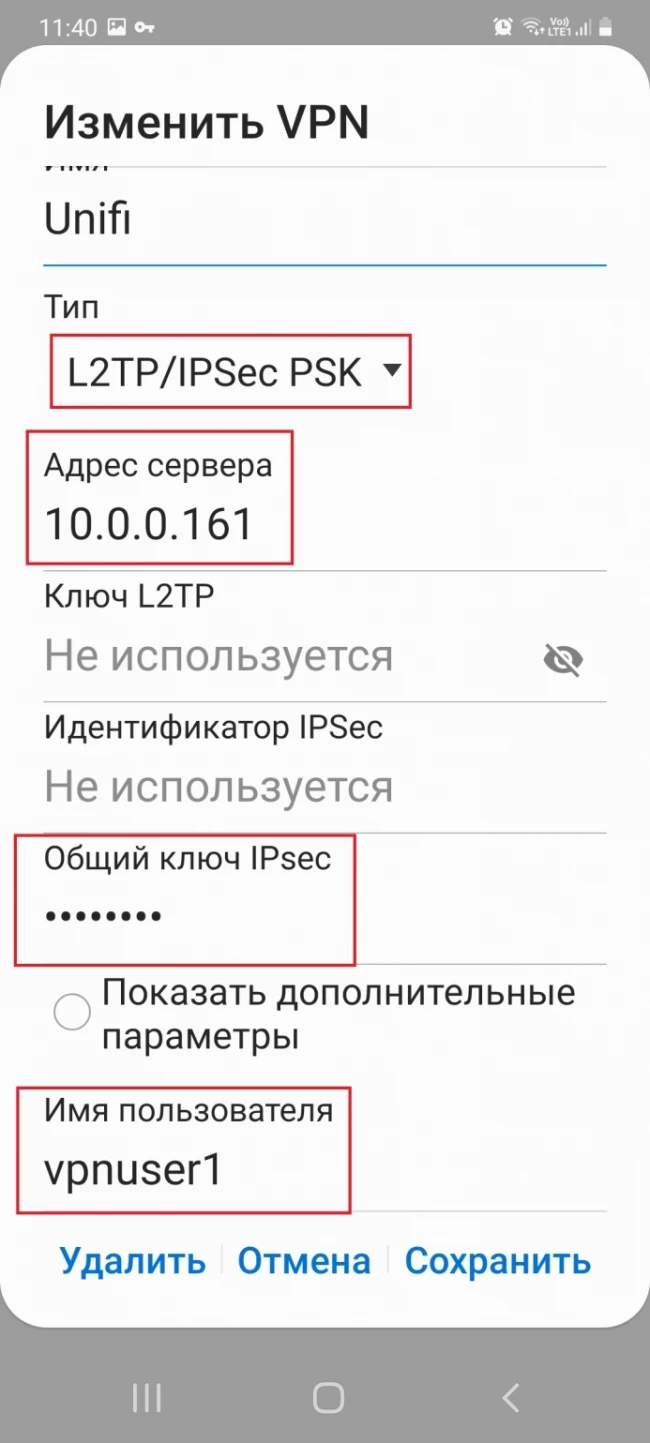

После подтверждения настроек VPN сервер готов принимать клиентские подключения. Проверка соединения была сделана со смартфона под управлением Google Android.

Рисунок 14. Проверка подключения с мобильного телефона (Google Android).

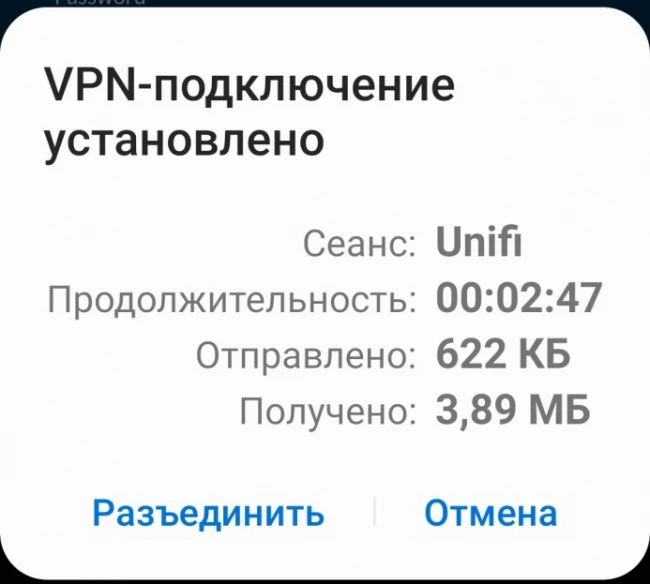

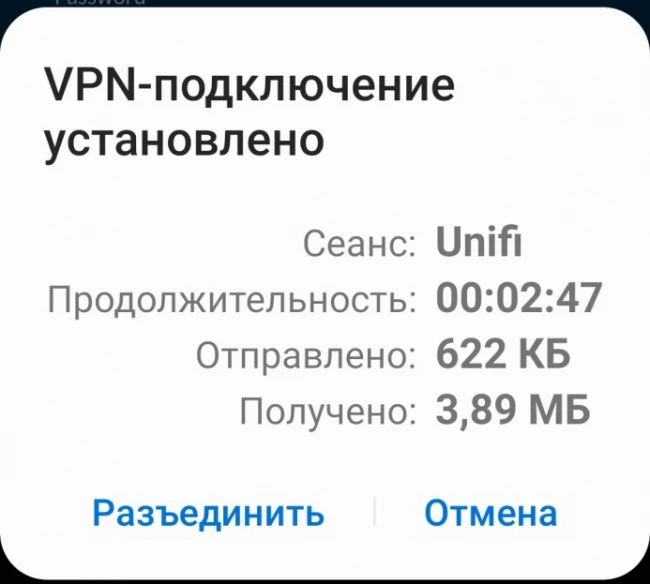

Рисунок 15. VPN соединение установлено.

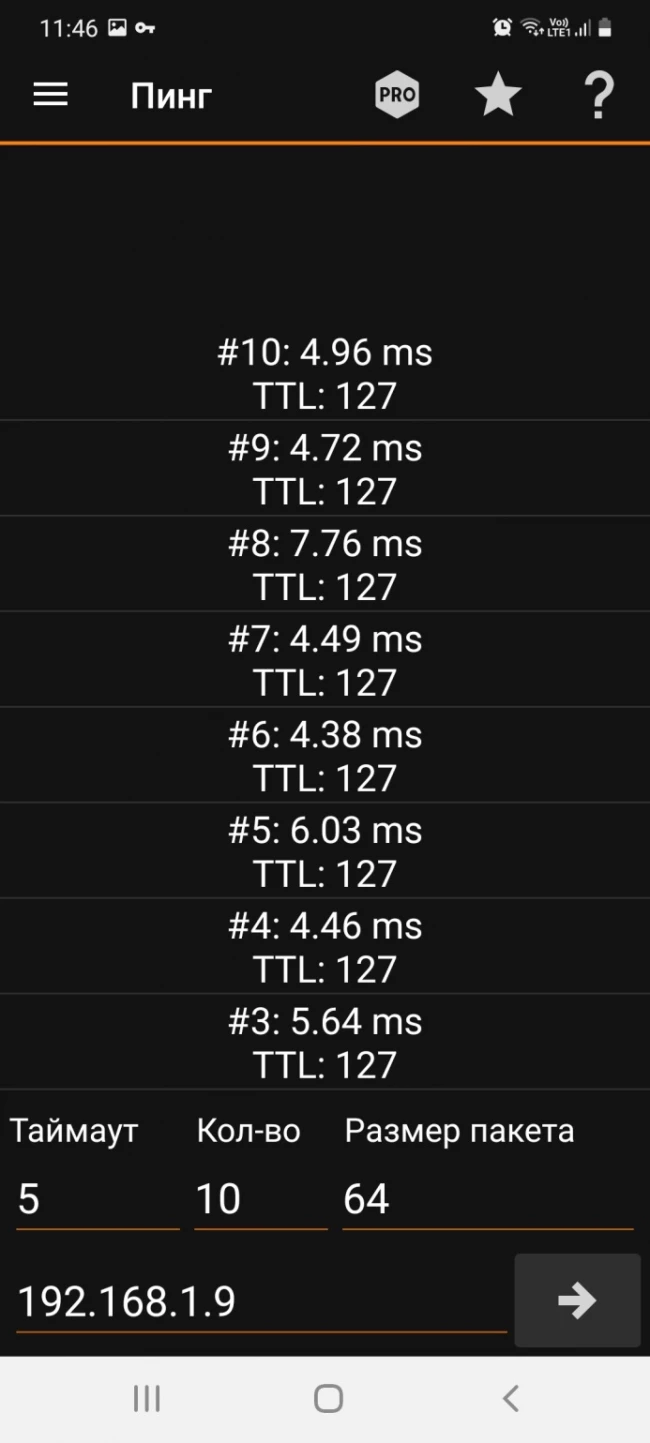

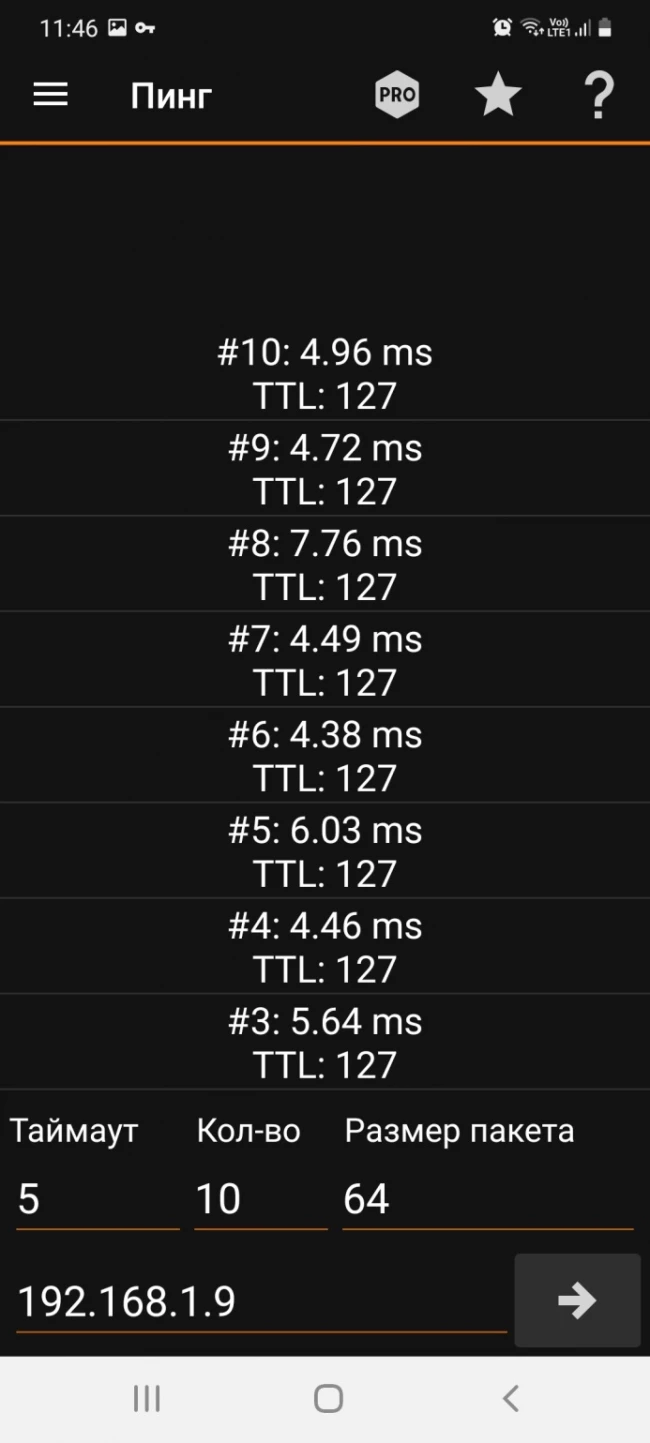

После успешного установления соединения, доступность внутренних ресурсов сети была проверена утилитой Ping и доступом к WEB интерфейсу контроллера.

Рисунок 16. Проверка VPN подключения – доступность внутреннего адреса сети.

Рисунок 17. Проверка VPN подключения – WEB страница управления контроллером UniFi.

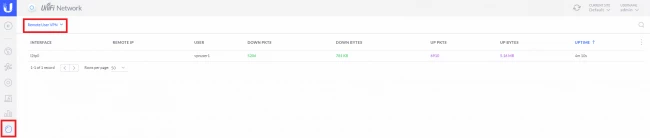

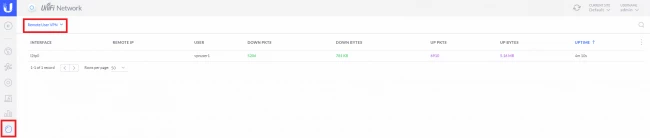

Информация о VPN клиентах доступна в разделе Insights контроллера UniFi.

Рисунок 18. Информация о подключенном VPN клиенте в разделе Insights контроллера UniFi.

Вывод, который можно сделать: система UniFi предлагает предельно простой в развертывании вариант как межофисной связи, так и клиентского VPN для удаленного доступа и работы.

Время работы

Время работы

sales@wifimag.ru

sales@wifimag.ru

Разработка сайта Интернет-Эксперт

Разработка сайта Интернет-Эксперт