21.05.2020

Все действия, рассмотренные в данном руководстве, являются базовой рекомендацией по защите маршрутизаторов MikroTik. Мы настоятельно рекомендуем оставить настройки межсетевого экрана (Firewall) по умолчанию, и только исправлять или дополнять их правилами, которые соответствуют вашим требованиям к настройке безопасности и требуемым сервисам.

Версия RouterOS

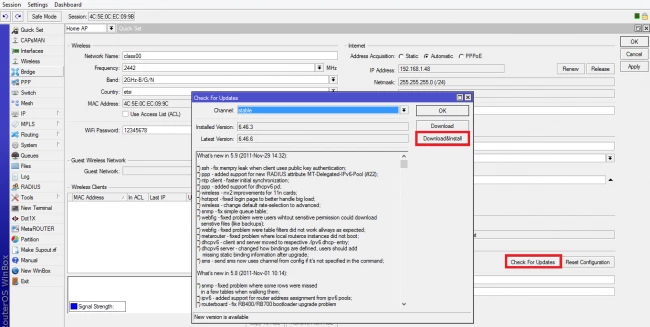

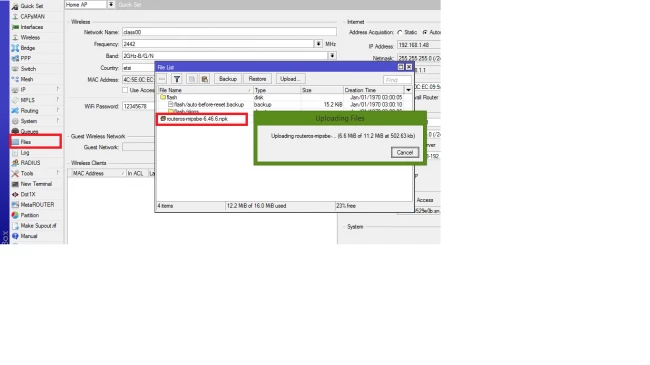

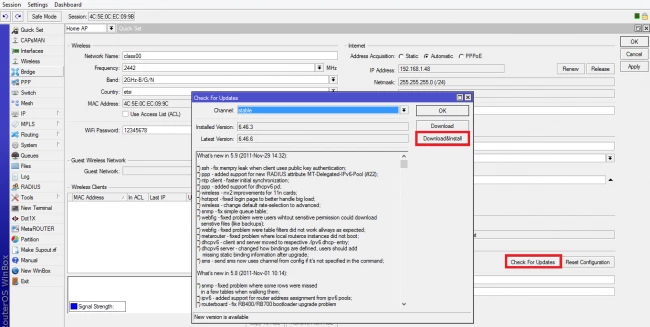

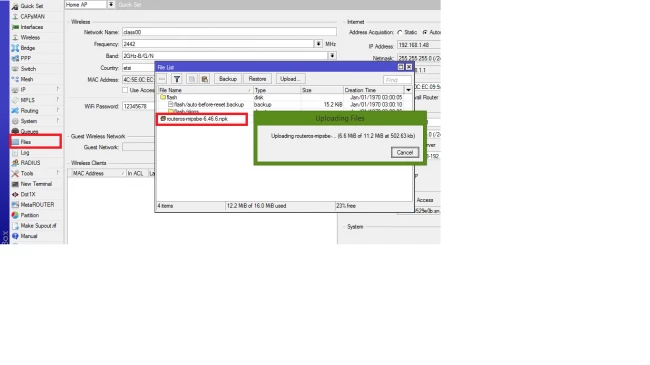

Настройка системы безопасности должна начинаться с обновления прошивки RouterOS. Некоторые старые выпуски ОС имели определенные «слабые места» или уязвимости, которые были исправлены в более новых версиях. Держите версию RouterOS устройства в актуальном состоянии, чтобы быть уверенным, что устройство безопасно. Нажмите check for updates в Winbox или Webfig, чтобы проверить наличие обновления. Также обновления могут быть скачаны с официального сайта загрузки https://mikrotik.com/download и установлены копированием файла прошивки в раздел Files и последующей перезагрузкой устройства. Мы предлагаем вам следить за объявлениями в официальном блоге, посвященном объявлениям о безопасности, чтобы получать информацию о любых новых проблемах безопасности.

Рисунок 1. Автоматическое обновление маршрутизатора кнопкой «check for updates».

Рисунок 1. Автоматическое обновление маршрутизатора кнопкой «check for updates».

Рисунок 2. Ручное обновление маршрутизатора предварительно загруженным файлом прошивки.

Рисунок 2. Ручное обновление маршрутизатора предварительно загруженным файлом прошивки.

Версия RouterOS

Доступ по имени пользователя

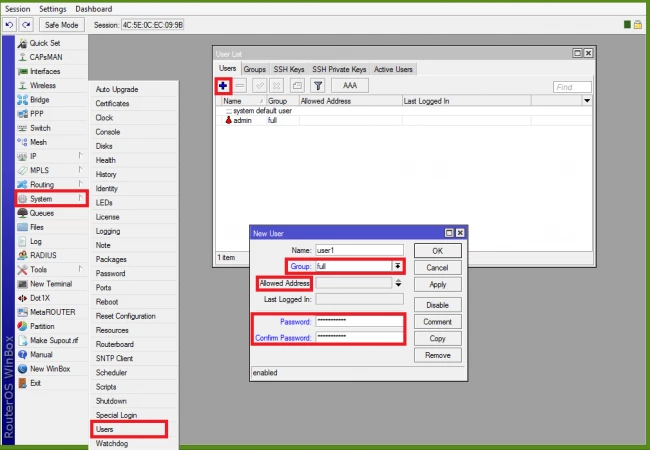

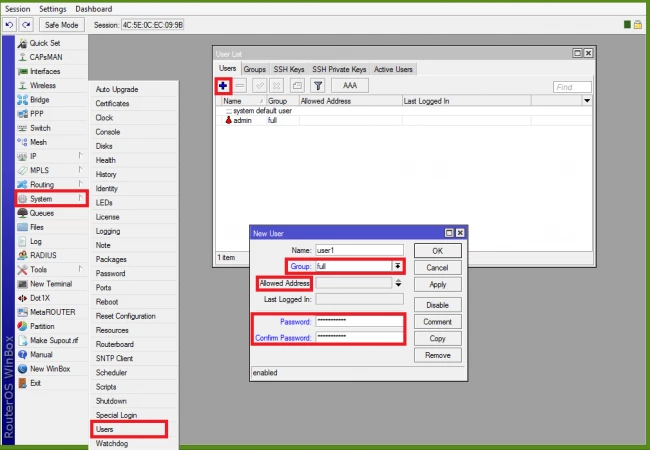

Измените имя пользователя по умолчанию (admin) на другое имя. Нестандартное пользовательское имя позволит защитить доступ к вашему маршрутизатору от атак на подбор пароля, если кто-то получил к нему прямой доступ по сети.

/user add name=myname password=mypassword group=full

/user remove admin

Измените Предупреждение: используйте безопасный пароль и нестандартные имена для доступа к вашему маршрутизатору. Не рекомендуется использовать общепринятые имена типа Administrator и им подобные.

Пароль доступа

Маршрутизаторы MikroTik требуют настройки пароля, мы предлагаем использовать pwgen или другой инструмент для генерации безопасных и неповторяющихся паролей.

/user set 0 password="!={Ba3N!"40TуX+GvKBz?jTLIUcx/,"

Дополнительный способ установить пароль:

/password

Пароль доступа

Помимо того, что firewall по умолчанию защищает ваш маршрутизатор от несанкционированного доступа из внешних сетей, есть возможность ограничить доступ для пользователя по определенным IP-адресам.

/user set 0 allowed-address=x.x.x.x/yy

xxxx / yy - ваш IP или подсеть, из которой разрешен доступ к вашему маршрутизатору.

Примечание: перед удалением стандартного пользователя войдите в маршрутизатор с новыми учетными данными, чтобы проверить, что имя пользователя и пароль работают и права доступа установлены корректно.

Рисунок 3. Создание нового пользователя.

Рисунок 3. Создание нового пользователя.

Защита доступа к маршрутизатору

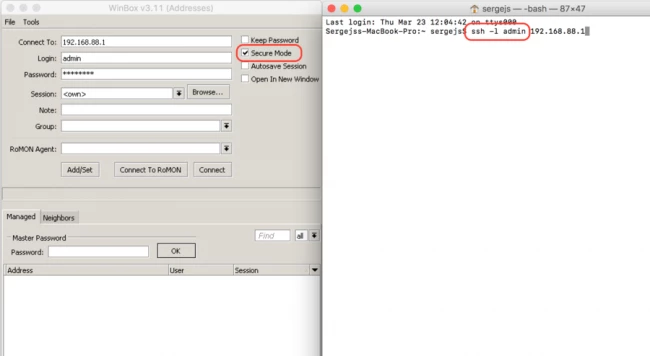

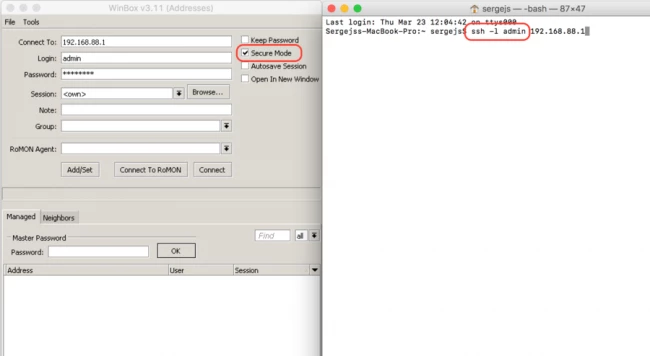

Все маршрутизаторы, находящиеся в производственном режиме, должны управляться через службы SSH, Winbox или HTTPS. Используйте последнюю версию Winbox для безопасного доступа. Обратите внимание, что в новейших версиях Winbox «Безопасный режим» включен по умолчанию и больше не может быть отключен.

Рисунок 4. Безопасный доступ к роутеру.

Рисунок 4. Безопасный доступ к роутеру.

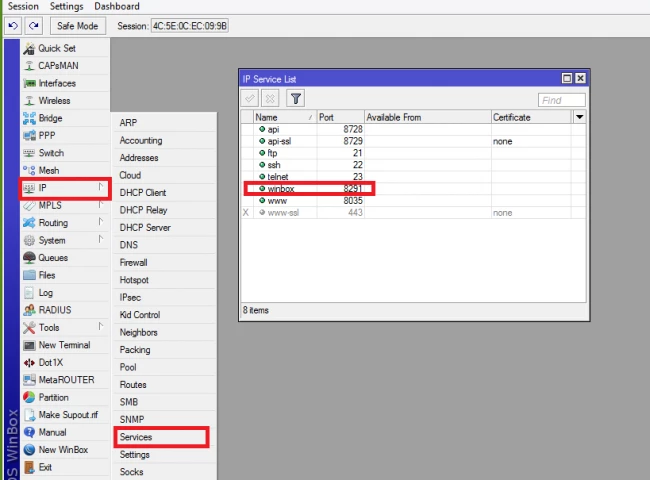

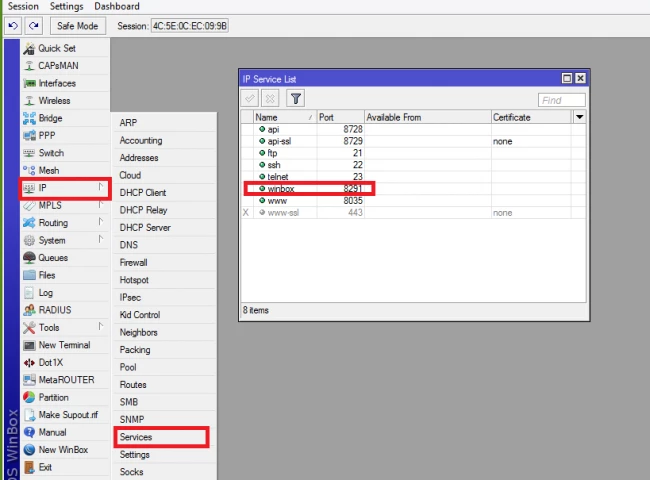

Сервисы RouterOS

Большинство инструментов администрирования RouterOS имеют свои настройки:

/ip service print

Оставляйте включенными только безопасные опции,

/ip service disable telnet,ftp,www,api,api-ssl

/ip service print

Также измените порт по умолчанию, это немедленно прекратит большинство случайных попыток входа в систему через SSH:

/ip service set ssh port=2200

/ip service print

Кроме того, доступ к каждому объекту/ip-сервису может быть ограничен разрешенным IP-адресом

/ip service set winbox address=192.168.88.0/24

Рисунок 5. Настройка сервисов управления.

Рисунок 5. Настройка сервисов управления.

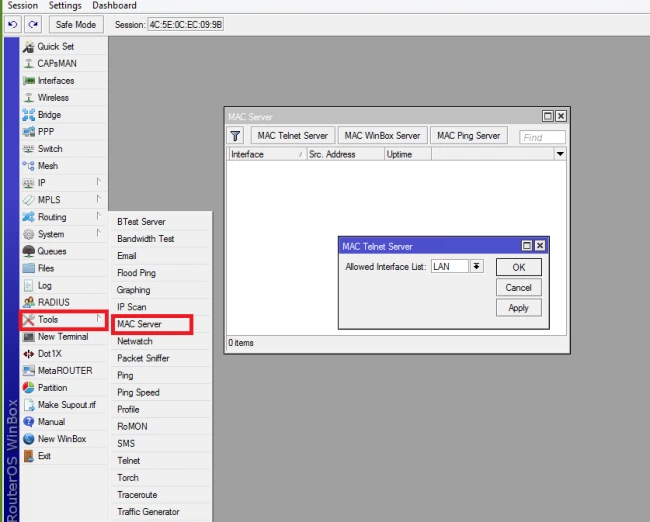

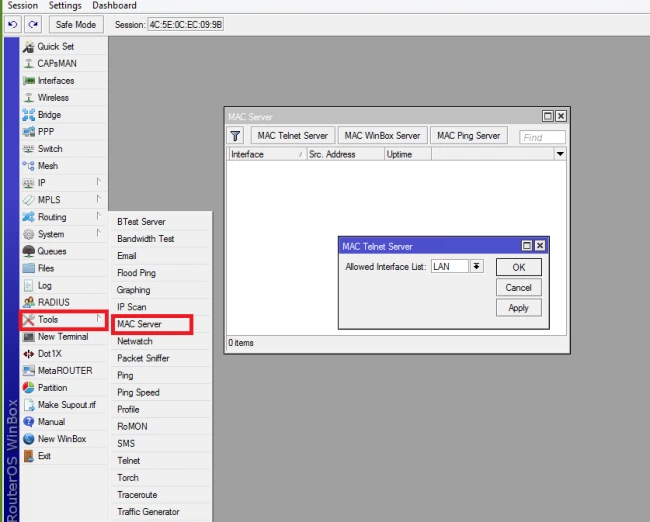

MAC-доступ RouterOS

RouterOS имеет встроенные опции для управления доступом к сетевым устройствам. В производственных сетях некоторые службы должны быть выключены. Все действия по отключению не требующихся служб выполняются аналогично.

Отключить службы MAC-Telnet,

/tool mac-server set allowed-interface-list=none

/tool mac-server print

Отключить службы Mac-Winbox,

/tool mac-server mac-winbox set allowed-interface-list=none

/tool mac-server mac-winbox print

Отключить службу mac-ping,

/tool mac-server ping set enabled=no

/tool mac-server ping print

Рисунок 6. Настройка MAC сервера.

Рисунок 6. Настройка MAC сервера.

Отключите протокол обнаружения устройств MikroTik «Neighbor Discovery», используемый для распознавания других маршрутизаторов MikroTik в сети,

/ip neighbor discovery-settings set discover-interface-list=none

Рисунок 7. Настройка обнаружения устройств Mikrotik.

Рисунок 7. Настройка обнаружения устройств Mikrotik.

Отключите сервер измерения пропускной способности Bandwidth, используемый для проверки скорости между двумя маршрутизаторами MikroTik.

/tool bandwidth-server set enabled=no

На маршрутизаторе может быть включен кэш DNS, это сокращает время обработки запросов DNS от клиентов к удаленным серверам. Если на вашем маршрутизаторе не требуется DNS-кэш или для этих целей используется другой маршрутизатор, отключите его.

/ip dns set allow-remote-requests=no

Другие клиентские сервисы

В RouterOS могут быть включены другие службы (по умолчанию они отключены).

MikroTik caching proxy.

/ip proxy set enabled=no

MikroTik socks proxy,

/ip socks set enabled=no

Сервис MikroTik UPNP,

/ip upnp set enabled=no

Сервис динамических имен MikroTik или ip cloud,

/ip cloud set ddns-enabled=no update-time=no

RouterOS может использовать усиленную криптографию для SSH, большинство новых программ используют усиленную криптографию для SSH:

/ip ssh set strong-crypto=yes

Интерфейс маршрутизатора

Рекомендуется отключить все неиспользуемые интерфейсы Ethernet / SFP на маршрутизаторе, чтобы уменьшить попытки неавторизованного доступа к маршрутизатору.

/interface print

/interface set x disabled=yes

х - номера неиспользуемых интерфейсов.

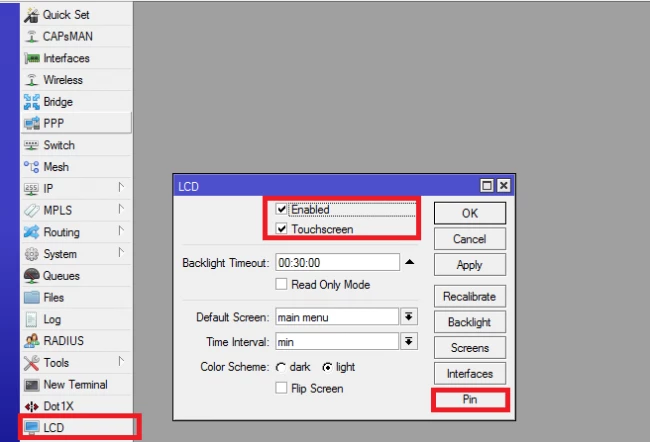

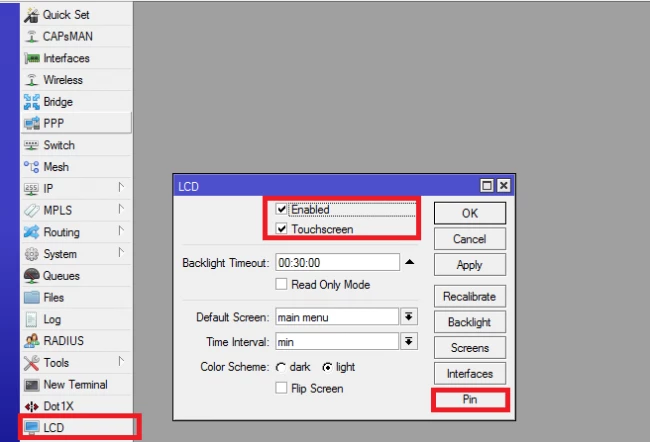

Некоторые платы RouterBOARD оснащены жидкокристаллическим дисплеем для информационных целей, установите pin или выключите его.

/lcd set enabled=no

Рисунок 8. Настройка LCD экрана.

Рисунок 8. Настройка LCD экрана.

Firewall

Мы настоятельно рекомендуем оставить firewall по умолчанию включенным. Вот несколько настроек, чтобы сделать его более безопасным, убедитесь, что применяете правила только тогда, когда понимаете, что они делают.

Firewall IPv4 к роутеру

работа с только с новыми подключениями для снижения нагрузки на роутер;

создание списка IP-адресов, которым разрешен доступ к маршрутизатору;

включить ICMP-доступ (опционально);

отбросить все остальное (log = yes может быть добавлено, чтобы логировать определенные пакеты, которые соответствуют определенному правилу);

/ip firewall filter

add action=accept chain=input comment="default configuration" connection-state=established,related

add action=accept chain=input src-address-list=allowed_to_router

add action=accept chain=input protocol=icmp

add action=drop chain=input

/ip firewall address-list

add address=192.168.88.2-192.168.88.254 list=allowed_to_router

Firewall IPv4 для клиентов

Established/related пакеты обрабатываются в fasttrack для более быстрой передачи данных, firewall будет работать только с новыми соединениями;

Запрет “invalid”-соединений, залогировав их с префиксом «invalid»;

Запрет попыток доступа к непубличным адресам из локальной сети, address-list=not_in_internet, bridge1 - интерфейс локальной сети, логирование этих событий с префиксом «!public_from_LAN»;

Сброс входящих пакетов, которые не являются NAT, ether1 является публичным интерфейсом, логирование этих событий с префиксом «!NAT»;

Сброс входящих пакетов из Интернета, которые не являются общедоступными IP-адресами, ether1 является общедоступным интерфейсом, логировать эти события с префиксом «!public»;

Отбрасывать все пакеты из локальной сети не имеющие IP-адреса локальной сети, 192.168.88.0/24 – адреса подсети, используемые в локальной сети;

/ip firewall filter

add action=fasttrack-connection chain=forward comment=FastTrack connection-state=established,related

add action=accept chain=forward comment="Established, Related" connection-state=established,related

add action=drop chain=forward comment="Drop invalid" connection-state=invalid log=yes log-prefix=invalid

add action=drop chain=forward comment="Drop tries to reach not public addresses from LAN" dst-address-list=not_in_internet in-interface=bridge1 log=yes log-prefix=!public_from_LAN out-interface=!bridge1

add action=drop chain=forward comment="Drop incoming packets that are not NATted" connection-nat-state=!dstnat connection-state=new in-interface=ether1 log=yes log-prefix=!NAT

add action=drop chain=forward comment="Drop incoming from internet which is not public IP" in-interface=ether1 log=yes log-prefix=!public src-address-list=not_in_internet

add action=drop chain=forward comment="Drop packets from LAN that do not have LAN IP" in-interface=bridge1 log=yes log-prefix=LAN_!LAN src-address=!192.168.88.0/24

/ip firewall address-list

add address=0.0.0.0/8 comment=RFC6890 list=not_in_internet

add address=172.16.0.0/12 comment=RFC6890 list=not_in_internet

add address=192.168.0.0/16 comment=RFC6890 list=not_in_internet

add address=10.0.0.0/8 comment=RFC6890 list=not_in_internet

add address=169.254.0.0/16 comment=RFC6890 list=not_in_internet

add address=127.0.0.0/8 comment=RFC6890 list=not_in_internet

add address=224.0.0.0/4 comment=Multicast list=not_in_internet

add address=198.18.0.0/15 comment=RFC6890 list=not_in_internet

add address=192.0.0.0/24 comment=RFC6890 list=not_in_internet

add address=192.0.2.0/24 comment=RFC6890 list=not_in_internet

add address=198.51.100.0/24 comment=RFC6890 list=not_in_internet

add address=203.0.113.0/24 comment=RFC6890 list=not_in_internet

add address=100.64.0.0/10 comment=RFC6890 list=not_in_internet

add address=240.0.0.0/4 comment=RFC6890 list=not_in_internet

add address=192.88.99.0/24 comment="6to4 relay Anycast [RFC 3068]" list=not_in_internet

IPv6

В начале package IPv6 отключен по умолчанию. Включайте его с осторожностью, так как в RouterOS не будет никаких правил firewall-а по умолчанию для IPv6.

Отключить IPv6 Network Discovery

/ipv6 nd set [find] disabled=yes

IPv6

Firewall IPv6 к роутеру

работать только с новыми пакетами, принимать established/related пакеты;

отбросить пакеты с link-local адресов на интернет-интерфейсе;

разрешать доступ к маршрутизатору с link-local адресов, разрешать multicast адреса для управления, разрешать ваш адрес для доступа к маршрутизатору;

запретить всё остальное;

/ipv6 firewall filter

add action=accept chain=input comment="allow established and related" connection-state=established,related

add chain=input action=accept protocol=icmpv6 comment="accept ICMPv6"

add chain=input action=accept protocol=udp port=33434-33534 comment="defconf: accept UDP traceroute"

add chain=input action=accept protocol=udp dst-port=546 src-address=fe80::/16 comment="accept DHCPv6-Client prefix delegation."

add action=drop chain=input in-interface=sit1 log=yes log-prefix=dropLL_from_public src-address=fe80::/16

add action=accept chain=input comment="allow allowed addresses" src-address-list=allowed

add action=drop chain=input

/ipv6 firewall address-list

add address=fe80::/16 list=allowed

add address=xxxx::/48 list=allowed

add address=ff02::/16 comment=multicast list=allowed

Firewall- IPv6 для клиентов

Включение IPv6 даёт доступ к вашим клиентам с публичных сетей, настраивайте надлежащий firewall для защиты клиентов.

принимать established/related пакеты, а также работать только с новыми пакетами;

отбрасывать invalid пакеты и ставить префикс для правил;

принимать ICMP-пакеты;

принимать новые подключения ваших клиентов к Интернету;

запретить всё остальное.

/ipv6 firewall filter

add action=accept chain=forward comment=established,related connection-state=established,related

add action=drop chain=forward comment=invalid connection-state=invalid log=yes log-prefix=ipv6,invalid

add action=accept chain=forward comment=icmpv6 in-interface=!sit1 protocol=icmpv6

add action=accept chain=forward comment="local network" in-interface=!sit1 src-address-list=allowed

add action=drop chain=forward log-prefix=IPV6

Время работы

Время работы

sales@wifimag.ru

sales@wifimag.ru

Разработка сайта Интернет-Эксперт

Разработка сайта Интернет-Эксперт